“Zoom-bombing” Angriffe während COVID-19: Wie kann ich mich schützen?

– Hornetsecurity gibt Tipps zur Cybersicherheit –

Wie man sich vor Angriffen via Zoom schützen kann, erläutert der Cloud Security Spezialist Hornetsecurity (Bild: © Photo by Chris Montgomery on Unsplash)

Hannover, 05.05.2020 – Die Videokonferenzsoftware Zoom erfreut sich aufgrund der derzeitigen Phase, von zu Hause aus zu arbeiten, enormer Beliebtheit. Unglücklicherweise sind in den letzten Wochen große Bedenken hinsichtlich der Sicherheit des Tools aufgekommen. So war es beispielsweise möglich, dass unbeteiligte Dritte an den Sitzungen anderer Personen teilnehmen und unerwünschte oder abstoßende Inhalte beisteuern konnten – das Phänomen erhielt den Namen „Zoom-bombing“. Zum Schutz von Anwendern haben die Experten von Hornetsecurity einige Tipps zur sicheren Anwendung von Zoom zusammengestellt.

Im März 2020 erreichte Zoom an einem Tag 200 Millionen Benutzer

Während des durch die aktuelle Corona-Krise verursachten „Lockdowns“ haben immer mehr Unternehmen und Privatpersonen begonnen, Videokonferenz-Tools zu nutzen, sei es, um von zu Hause mit den Kollegen weiter im Austausch zu stehen, Online-Kurse zu geben, ihre Familie oder Freunde „zu treffen“ oder sogar Online-Partys zu organisieren. Dank dieser Art von Technologie können Kollegen und Unternehmen trotz Distanz die soziale Nähe wahren.

Für viele Betroffene, die isoliert sind, ohne ihre Familien sehen zu können, gibt die Kommunikation per Videokonferenz die Möglichkeit, ihre Angehörigen zu sehen und sich während der Genesung nicht allein zu fühlen. Selbst wenn es über den Bildschirm eines Smartphones oder Tablets geschieht, ist das Gefühl, begleitet zu werden, für sie das Wichtigste in diesen schweren Zeiten…

Aufgrund der aktuellen Situation erreichte Zoom nach eigenen Angaben im März dieses Jahres 200 Millionen Nutzer pro Tag. Im Dezember 2019 hingegen betrug die maximale Anzahl der Teilnehmer pro Tag an Zoom-Videoanrufen nur 10 Millionen.

Neue Art des Hackens: „Zoom-bombing“

Die aktuelle Coronavirus-Situation machen sich immer mehr Cyberkriminelle zunutze: Am 30. März alarmierte das FBI die Öffentlichkeit per Videokonferenz über den Anstieg von Hijackingfällen, auch „Zoom-Bombardierung“ genannt. Die amerikanische Sicherheitsbehörde hat mehrere Beschwerden im Zuge von Bildungsvorträgen erhalten, die durch pornographische Bilder und/oder Hassreden und Drohgebärden unterbrochen wurden.

Das US-Repräsentantenhaus war das jüngste Opfer eines „Zoom-bombing“ Cyberangriffs. Die Sitzung wurde bei mindestens drei verschiedenen Veranstaltungen durch ungebetene Teilnehmer unterbrochen, wie kürzlich in einem internen Brief an Carolyn Maloney, republikanische Vorsitzende von New York und Vorsitzende des Aufsichts- und Reformausschusses, berichtet wurde.

Auch das INCIBE (Nationales Institut für Cybersicherheit in Spanien) berichtete über eine Sicherheitslücke im Windows-Betriebssystem, die es Cyberkriminellen ermöglichen könnte, den Benutzernamen des Opfers und den Hash des Zugangspassworts über Zoom zu stehlen. Darüber hinaus könnte der Hacker unter Verwendung derselben Schwachstelle Dateien und Programme des kompromittierten Computers ausführen. Dies traf auf Windows-Benutzer mit Versionen vor 4.6.9 zu.

Security-Analysten beobachteten zudem ein erhöhtes Aufkommen an Phishing-E-Mails im Namen von Zoom. Diese E-Mails enthalten gefälschte Zoom-Sitzungsbenachrichtigungen für bevorstehende Videokonferenzen mit Vorgesetzten, um die Empfänger zur Eile zu bewegen und sie dazu zu verleiten, ihre Anmeldedaten auf einer gefälschten Zoom-Registrierungswebsite einzugeben. Mit den gestohlenen Anmeldedaten erhalten Hacker Zugriff auf die Konten und damit auch auf die Sitzungs-IDs. Sie verkaufen diese Informationen über das Dark Web oder geben sie sogar kostenlos weiter, so dass sie für „Zoom-bombing“-Angriffe verwendet werden können.

Wie kann „Zoom-bombing“ verhindert werden?

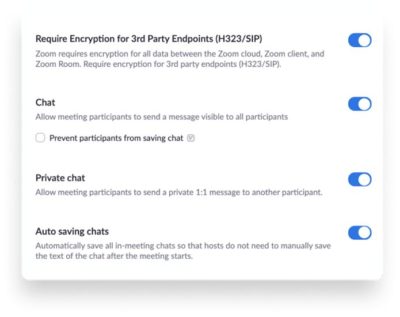

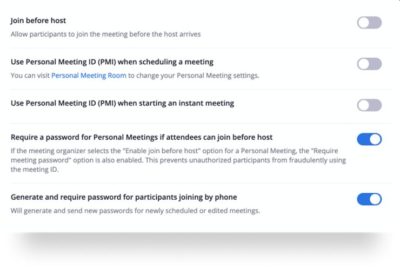

Benutzer können das Problem des “ Zoom-bombings“ bereits durch folgende Anpassungen in ihren Zoom-Einstellungen vornehmen:

- Stellen Sie sicher, dass die Besprechung verschlüsselt* durchgeführt wird.

- Virtuelle Warteräume für Teilnehmer anlegen

- Der Host sollte vor Beginn der Sitzung anwesend sein

- Einstellung von Audio-Signaturen

- Aktivieren/Deaktivieren der Möglichkeit zur Aufzeichnung durch einen Teilnehmer oder aller Teilnehmer

- Vorübergehende Pause zur Freigabe des Bildschirms, wenn ein neues Fenster geöffnet wird

- Schützen Sie die Sitzung mit einem Passwort

* Chat Encryption: Zoom verwendet sowohl asymmetrische als auch symmetrische Algorithmen zur Verschlüsselung der Chat-Sitzung. Sitzungsschlüssel werden mit einer geräteeigenen Hardware-ID generiert, um zu verhindern, dass Daten von anderen Geräten gelesen werden.

Zusätzlich zu den korrekten Zoom-Kontoeinstellungen ist es ebenso entscheidend, Sicherheitsvorkehrungen über Anwendungen von Drittanbietern zu verwenden, um das E-Mail-Konto vor Phishing-Angriffen zu schützen, die versuchen, an Zoom-Zugangsdaten zu gelangen.

Fazit

All diese Maßnahmen helfen Anwendern, potenzielle „Zoom-bombing“ Cyberangriffe zu verhindern. Besondere Aufmerksamkeit muss jedoch der E-Mail-Kommunikation geschenkt werden, da sie der am häufigsten von Cyberkriminellen angegriffene Vektor ist, wie das derzeitig erhöhte Aufkommen von Phishing-E-Mails zeigt.

Eine Lösung ist Advanced Threat Protection von Hornetsecurity, die das E-Mail-Konto vor derartigen Phishing-Angriffen schützt. ATP nutzt Erkennungsmechanismen, die neueste „Freezing“-Technologie, URL-Scanning und -Rewriting sowie Sandboxing verwendet, um Hacker von Zoom-Zugangsdaten und anderen sensiblen Daten fernzuhalten.